100.64.0.0/10 בנתב שלך

מאת PHANTOm בתאריך 24/02/14, תחת כללי

נפל דבר בישראל, NAT444 מתחיל להיכנס לבתים של כולנו, כי כמו שאולי כבר שמעתם, נגמרו כתובות ה- ipv4 בעולם.

זה היה צפוי, ועדיין הופתעתי שהנתב שלי הפסיק לעדכן את כתובת ה dyndns. סקריפט שעבד שנים פתאום זרק לי כתובת מוזרה שהתחילה ב 100.64. בגלל שזו הפעם הראשונה שנתקלתי בכזה דבר – בדקתי ב- whois והופתעתי לגלות שמדובר בתקן מיוחד לכתובות, בדומה לשלוש הסגמנטים המוכרים של 10.0.0.0 192.168.0.0 ו- 172.16.0.0, רק שזה יהיה בשימוש בלעדי של ספקיות תקשורת.

המטרה – לחסוך עוד קצת בכתובות, עד שכולנו נעבור ל- ipv6.

עכשיו, האינטרנט שלי לפחות ממבט ראשון נראה בסדר גמור. יש לי עדיין כתובת ipv4, שנראה לי לפחות שהיא עדיין רק שלי. אמנם הנתב לא רואה אותה, ויש עוד קצת פרוקסים שקופים, אבל כבר הרגילו אותנו שזה בסדר. אין שום דבר חדש באמת.

החלטתי להריץ בדיקת netalyzr, ואכן הוא זיהה שמדובר ב carrier grade nat. קודם כל, כל תעבורת ה- FTP ו- SIP עוברות דרך שרת ניתוב של הספקית. אני כבר כמעט ולא משתמש ב- FTP בימינו, אבל SIP – המשתמש בעיקר לשיחות קוליות ווידאו ברשת – מעלה אצלי סימני אזהרה.

למי שלא מכיר NAT444 – הרעיון הוא שספקתי תקשורת יעשו מה שהנתב שלכם עושה בבית – יקצו לכם כתובת פרטית ויתרגמו בשבילכם את האינטרנט במטרה לחסוך בכתובות. ההבדל – שבנתב בבית – אפשר לפתוח פורטים ובאופן כללי – לשלוט.

אין כרגע דרך, להגיד ל NAT444 של הספקית – שאתם רוצים את פורט 80. תתרגלו למציאות הזאת כבר מעכשיו. אני יכול לחשוב על הרבה מאוד מצבים – בהם הייתי צריך פורט נמוך בשביל לתקשר עם איזה שרת עם הגדרות firewall הזויות. לא עוד.

איך הספקיות מרשות לעצמן להרוס ככה לכולנו את האינטרנט?

קודם כל, זה לא שמשתמשי קצה בארץ יכולים להעלות קבצים. אפילו מהירות הורדה של 100 מגה באה עם העלה של 3. מרגילים אותנו כבר שנים שלהוריד זה בסדר, אבל להעלות זה בלתי אפשרי. רק השבוע, בשביל להעלות גיבוי לרשת, נכנסתי לאוטו עם הארדיסק ונסעתי לטכניון. מעכשיו גם ה- utorrent יעשה לי פרצופים.

ועכשיו לסיבה האמיתית, nat444 אמור לפחות לבוא ביחד עם כתובות ipv6 שאין להן את כל הבעיות האלה. ואכן כך המצב ב- 018 – שנותנת לכל משתמש pull של 56/ (מספיק ל- 8 סגמנטים של 64/ – כאשר משתמש ביתי עם נתב צריך לא יותר מ- 2).

אולי, שווה להשקיע בשלב הזה ב- vpn נחמד באירופה, או אפילו בשרת וירטואלי קטן על amazon ec2 שיעשו את הניתוב עד הבית ועל הדרך יתנו לראות hulu.

בקיצור, ברוכים הבאים לעתיד.

איך להרוויח משירות חינמי

מאת PHANTOm בתאריך 14/07/13, תחת כללי

תודות ל- Edward Snowden סוף סוף הגיעו כמה כתבות מעניינות לעיתונים. אין שם שום דבר חדש שאנחנו לא ידענו, אבל אולי הציבור הרחב לא שמע על זה.

אחד האספקטים היותר מעניינים הוא התשלום שהממשלה עושה לחברות תמורה למידע הרגיש שהן מדליפות.

בכתבה הזאת יש דיון מעניין על כמה כסף עולה כל הדלפה. חברות הסלולר גובות בין 200 ל- 700 דולר לחודש להדלפה.

מה שיותר מעניין אותי – כמה משלמים על הדלפות של חברות קטנות יותר כמו WhatsApp למשל.

זה לא מפתיע אף אחד שמיקרוסופט מדליפה שיחות והודעות של סקייפ בתשלום סמלי, גם לא באמת מפתיע שפייסבוק וגוגל ברשימת תורמי המידע, אבל לחברות שאלה יש מודל עסקי, ותשלום על ההדלפה יכול דווקא להיות לצרכי שקיפות (יותר קל לעקוב אחרי תשלומים מאשר מדברים שעושים בחינם).

הודגמא של WhatsApp לא מוזכרת בכתבה אבל בתגובות ציינו כמה אנשים שיכול להיות שמדובר במודל עסקי של ממש. זה גם יכול להסביר למה אנשים מחוץ לארה"ב מקבלים חידוש חינם לשנה על חשבון החברה.

אם מישהו מוצא מקור אמין לדבר הזה – אמשח לשמוע. אני לא רוצה לצעוק זאב אבל הייתי מאוד שמח לא להשתמש במסנג'ר הזה יותר.

מכתב פתוח למפקח על האינטרנט. (טיוטה)

מאת D בתאריך 17/06/13, תחת כללי

למפקח על האינטרנט שלום,

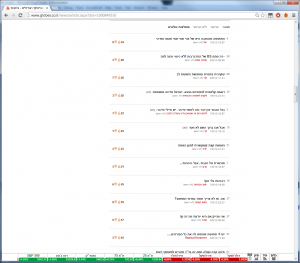

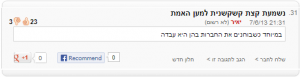

ברצוני להביא לתשומת ליבך הערות נבזיות שנכתבו בתגובה לכתבה שהתפרסמה בליידי גלובס (תמונה 1).

בכתבה הנ"ל חלק מהגולשים לא מרוצים כלל ועיקר מתוכן הכתבה ומבקרים ביקורת קשה את מושא הכתבה.

אם נסדר את התגובות לפי ציוני הגולשים תתגלה לעיננו תמונה נוראה ומזעזעת.

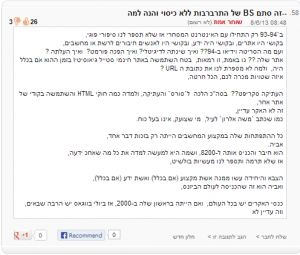

התגובות נעות בין ביקורת על אישיותה של האקרית כפי שהיא עולה מהכתבה (תגובה 4) וממשיכות לציון טעויות מביכות ממש בכתבה (תגובה 58).

תגובה 35 מציינת את סוגיית הנפוטיזם בצבא וכך לא רק שמה את קרן ללעג אלא מעמידה בספק את היכולת העיתנואית של כותבי הכתבה בפרט והמגזין גלובס נשים בכלל.

![]()

תגובה 31 מתיימרת להציג עוד דברים שכביכול חמקה מעיני הכותבים, החברות שבהן קרן עבדה לא נינמות עם חלוצות תחום אבטחת המידע לא בארץ ולא בעולם.

תגובות 57 ו81 סרות טעם במיוחד. תגובה 57 כוללת שגיאת כתיב חמורה במילה מניאק ותגובה 81 כוללת רמיזה מינית – גוועלד!!

לאור על האמור להעיל אני מבקש שתצנזר את התגובות הנ"ל ותוריד אותן (לרבות העתקיהן) מהאינטרנט.

בריצוני לציין לטובה את "Iftach Ian Amit – "I Am Security שבחסדו האלוהי וחכמתו האין סופית צינזר תוגבות מקבוצת DC9723 בפסבוק.

לעניות דעתי יש לשקול להעניק לו את הכבוד להדליק משואה ביום העצמאות. ללא ספק פועלו הציל את נפשם הרכה של רבים ממשתתפי הקבוצה.

ברכות,

D

ערה?

מאת PHANTOm בתאריך 03/02/13, תחת כללי

כשאני מסתכל על החיים שלי, יש די מעט דברים שאני מצטער עליהם. רגע אחד, שאותו לא אשכח עוד הרבה זמן, הוא הפעם ההיא, שהקראשית שלחה לי SMS ב- 3 בבוקר לבדוק אם אני ער.

כשאני מסתכל על החיים שלי, יש די מעט דברים שאני מצטער עליהם. רגע אחד, שאותו לא אשכח עוד הרבה זמן, הוא הפעם ההיא, שהקראשית שלחה לי SMS ב- 3 בבוקר לבדוק אם אני ער.

אין צורך להרחיב – לא הייתי ער.

היה לי אז טלפון אנדרויד, שנורא אהבתי לשחק איתו, להתקין לו רומים בקצב מסחרר, והייתה לו תוכנה בשם Silent Sleep אשר משתיקה את הטלפון בלילה. (יש גם פיצ'ר כזה ב CyanogenMod).

ב 99% מהמקרים אני רוצה את הטלפון שלי על שקט בלילה. אין כמעט אף תסריט שיכלתי לחשוב עליו עד לאותו הבוקר, בו אני ארצה שהטלפון שלי יקפיץ אותי באמצע הלילה. אז סליחה נטלי – זה הטלפון שלי אשם, ואני בטוח שאם לא זה – הכל היה מסתדר והיינו ביחד עכשיו.

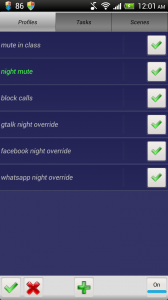

More to the point, אני רוצה להציג תוכנה נפלאה שנקראת Tasker לאנדוירד. יש הרבה תוכנות שעושות כל מיני דברים, אבל Tasker עושה הכל!

זו היא לא תוכנה חינמית, ואני ממליץ לא לקנות אותה דרך ה market אלה לקנות דווקא באתר, זה גם זול יותר (והתוכנה שווה כל פרוטה).

משמאל צילום המסך הראשי שלי אחרי שהגדרתי אותו כאהבת נפשי.

הטלפון שלי משתיק את עצמו בזמן הרצאות (הוא מסתכל בלוח שנה ומחפש את המילים "הרצאה" ו"תרגול"). הוא משתיק את עצמו בלילה. אבל החלק הכי חשוב הוא להוריד את ההשתקה במקרה של הודעת פייסבוק, גוגלטאק או וואטסאפ. כמו כן – הוא חוסם שיחות מהצבא 🙂

חשבתי להתחיל להסביר איך לבנות את כל הפרופילים אבל החלטתי במקום לצרף את ההגדרות שלי. אפשר לפתוח אותם עם עורך טקסט ולראות איך זה עובד בדיוק.

המלצות ותגובות יתקבלו בברכה.

איסוף מידע בעזרת תמונות

מאת iTK98 בתאריך 12/11/12, תחת כללי

מערכות וואב שונות (פורומים, בלוגים, מערכות תוכן) מאפשרות למשתמשים רגילים להוסיף תמונות משלהם שמאורחות על-גבי שרת אחר, זאת נעשה בכדי לחסוך משאבים (תעבורה, שטח אחסון) מהשרת שמריץ את המערכת עצמה. היתר זה נותן הזדמנות לאיסוף מידע של משתמשים על משתמשים אחרים ואף מנהלים. אפשר לבצע איסוף מידע פשוט על-ידי סקריפט צד-שרת ובכך למפות את המשתמשים באופן כללי.

סקירת אפלקציות בנוקיה

מאת iTK98 בתאריך 12/10/12, תחת כללי

טלפונים ניידים הפכו לשער שלנו אל העולם החברתי (רשתות חברתיות) ורשת האינטרנט, אין מכשיר טלפון נייד חכם שאין לו אפלקציה חברתית כלשהי מותקנת בו או גישה לאחסון בענן. ברשותי טלפון של חברת נוקיה מסוג Nokia 500, ויש לי עליו מספר אפלקציות שאני רוצה לבחון,

- 'רשתות חברתיות', גירסה 1.5.216, Nokia.

- LinkedIn, גירסה 2.0.1063, Nokia.

- cuteBox, גירסה 1.02, Genera Software.

- YouTube, גירסה 2.4.10, Google.

הבדיקה תעשה על-ידי חיבור הטלפון הנייד לרשת Wifi מקומית וביצוע ARP poisoning, האזנה תהיה פאסיבית בלבד (מלבד הזיהום, אני לא אפעיל מתקפות MITM כנגד התעודות). התוכנות בהן אעשה שימוש הן Ettercap בכדי לזהם את טבלת ה-ARP ו-Wireshark בכדי לקבל ויזואליזציה של התעבורה.

# ettercap -T -M arp:remote /192.168.0.1/ // # wireshark

רב-קו באינדרויד

מאת PHANTOm בתאריך 17/09/12, תחת כללי

היום גילו לי על קיומה של אפליקציה מאוד מגניבה למכשירי Android עם NFC היודעת להציג חלק מהפרטים השמורים בכרטיסי רב-קו המשמשים לנסיעה בתחבורה ציבורית.

האפליקציה עובדת יפה מאוד, ובהחלט שימושית לאור ההחלטה לניקוב אוטומטי של כרטיסיות. עכשיו באמת אין דרך אחרת לדעת יתרה.

זאת גרסה מאוד ראשונית אבל כבר עושה המון, יש את כל הפרטים האישיים כמו ת.ז. תאריך לידה וכו', יש רשימה של נסיעות אחרונות (עדיין ללא קואורדינטות GPS אבל זה כנראה יבוא בהמשך), וכמובן כל הכרטיסיות (החוזים) הטעונים בכרטיס.

אני מקווה שהתוכנה תגרום לקהילה להיכנס יותר לתחום ואני בטוח שיש עוד המון שימושים מעניינים שאפשר לעשות עם זה.

לוגים מוצפנים

מאת iTK98 בתאריך 16/09/12, תחת כללי

אחת הבעיות שניצבה בפני בחודשים האחרונים הייתה איך לשמור מידע רגיש באופן מוצפן, כך שאם המידע הזה יפול (או במקרה הגרוע יותר – השרת בשלמותו) בידי אנשים זרים, הוא יהיה חסר ערך. תחילה חשבתי לעשות שימוש במפתח סמטרי, אך פתרון שכזה אינו מבטיח את עמידות ההצפנה כאשר השרת כולו (שמחזיק גם כן את הסקריפט) נופל בידי אנשים זרים, יהיה להם את המידע המוצפן, ואיפשהו במערכת את המפתח לפענוח המידע.

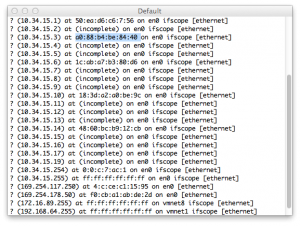

הפתרון שמתאים למצב כזה הוא שימוש במפתחות א-סמטרים להצפנה ופענוח, מה שמאפשר לי להצפין את המידע עם המפתח הפומבי שלי, ורק בעזרת המפתח הפרטי שלי (שנמצא על מערכת נפרדת) לפענח את המידע בחזרה. הדוגמה כאן תהיה ספציפית למקרה שלי, שאני צריך לתפוס תעבורה בעזרת tcpdump והצפנה של המידע הזה בעזרת מפתח א-סמטרי כל שעה.

אינטרנט חינם בבתי מלון 2 – שובו של הג'דיי

מאת PHANTOm בתאריך 01/09/12, תחת כללי

לפני שנתיים פרסמתי את המאמר הזה על מסעותיי בארץ המלכה בחיפוש מתמיד אחרי האינטרנט האלחוטי, כאשר ברוב בתי המלון התהליך היה כמעט מיידי וקליל. כדי לגוון (לא באמת, ככה יצא) הפעם העניינים לא הלכו כזה חלק בכל המקומות. דאגתי לשרוף זמן פנוי כדי לתעד יותר במדויק מה עשיתי ולמה, אני אתן גם הסברים כדי שיותר אנשים יוכלו לעקוב.

הפעם, החופשה שלי היא עם לפטופ MacBook Air שמריץ Snow Leopard, ומכונה וירטואלית של Windows 7 במצב Bridged Ethernet בעיקר לצורך התוכנה הנפלאה Cain. כן נכון, גם פעם קודמת רשמתי שיש לה תחליף לא רע בעזרת nmap ו- arp –a (ואגב אכן התקבלו תוצאות דומות), אבל cain לרוב מצא קצת יותר עמדות קצה. כדי שיהיה יותר מעניין הפעם אני מצרף צילומי מסך ואשתדל להסביר כל דבר יותר בפרטנות. סליחה עם משתמשי וינדוס, התהליך כמעט זהה אבל החלק הקשה הוא לשנות את כתובת ה- mac של כרטיס הרשת האלחוטי. בלינוקס ומאק, השינוי הזה הוא מיידי, כאשר בוינדוס ממה שאני יודע ותקנו אותי כמובן אם אני טועה, צריך להוריד גרסה ישנה יותר של כרטיס הרשת, או/ו להשתמש בתוכנות אמולציה מיוחדות.

המלצה שלי למשתמשי וינדוס – תורידו vmware player חינמי ו- image של Ubuntuאו כל לינוקס ידידותי אחר החביב עליכם, זה סיפור של 5 דקות התקנה ואולי איזה ג'יגה של קובץ בהארדיסק. את כרטיס הרשת בווירטואלי תפעילו במצב bridged מה שיאפשר לו לגשת לרשת באופן אוטונומי, ובכך אם תזייפו את ה- mac שלו – כל המכנה הווירטואלית של הלינוקס תוכל לגלוש (אני אסביר מה זה אומר בדיוק בהמשך).

בכל מקרה אני אניח שיש לכם Mac OSX, Linux, או שאתם יודעים להחליף את כתובת ה- mac של כרטיס הרשת האלחוטי ב- Windows.

אז כן, שוב חופש, ושוב לא דאגתי לעצמי לאינטרנט בחו"ל. נכון, צריך חופש מהאינטרנט לא פחות, אבל איך אפשר לא לבדוק אימייל שבוע…

אני מתחיל את הטיול שלי, איך לא, בנתב"ג. חברת 012 עדיין מספקת אינטרנט חינם בנמל, עם עמוד captive בודד ויש אינטרנט. (בחזור אני די בטוח שכבר שראיתי לוגו של נטויז'ן, בכל מקרה – חינם).

בנמל תעופה של דבלין שבאירלנד, יש אינטרנט חינם, גם עמוד captive בודד עם כפתור ואפשר לגלוש.

הגעתי למלון Ramada Encore בעיר Belfast, שם בלובי יש אלחוטי ובחדר יש כבל רשת, הסיסמא מופיעה בדסק הקדמי, אפשר לגלוש חצי שעה אחרי שמזינים אותה ובכל מקרה המהירות לא משהו. אחרי חצי שעה צריך לחזור על תהליך ההזדהות עם אותה הסיסמא.

לא להיבהל, אני עם Air אבל יש ממיר thunderbolt לכבל רשת gigabit שעולה כמה שקלים אבל שווה את זה. אכן היה לי בו שימושי ברוב בתי המלון.

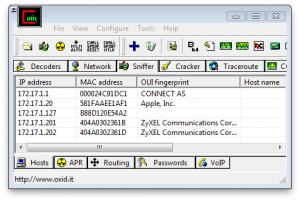

עד כאן די משעמם, אבל עכשיו אני מגיע ל- Tower Hotel שבעיר Londonderry. כל החדרים מרושתים ברשת אלחוטית שנקראת bitzbuzz (ראיתי אותה בדי הרבה מקומות באירלנד). כאן אני די בטוח ששברתי שיא אישי, כי תוך פחות מדקה פתחתי פייסבוק. נכנסתי לחדר, התחברתי לרשת, פתחתי Cain במכונה הווירטואלית, הפעלתי את ה- sniffer ונתי לו לרוץ על ה- subnet. הנה מה שקבלתי:

תזכורת מהפרק הקודם: רשתות בתשלום עובדות לרוב לפי עקרון פשוט, מי ששילם יכול לגלוש. הדרך המקובלת להבדיל בין מחשב אחד לשני בלי הזדהות היא כתובת ה- mac (העמודה השנייה בתמונה), לכן אם נשנה את הכתובת שלנו לכתובת של מישהו ששילם – נקבל אינטרנט. זה לא אמור להפריע לבן אדם המקורי בהנחה שאנחנו לא מחוברים ישירות לאותו AP, ובדר"כ יש עשרות נקודות אלחוט בפריסה חופפת, ככה שאין מה לחשוב על זה יותר מידי, האינטרנט יעבוד גם לי וגם למיליונר ששילם.

עוד משהו, בכתבה הקודמת, כהרגלי, העלבתי את משתמשי Apple אחרי שהצעתי להתחיל תמיד את הניסוי והטעייה מכתובות mac ש- Apple היצרן שלהן, הפעם זה לא ילך כי זה ה- mac של המחשב שלי, והוא נכנס לרשימה כי המכונה הווירטואלית עם ה- windows נמצאת באותו subnet. ובכלל, יש לי פה את ה- AP עצמו, אותי, ועוד 3 מחשבים כאשר 2 מהם בכלל אותה קופסה פיסית (כתובות mac עולים ברצף). אין הרבה עם מה לעבוד אה? טוב, ננסה את ה ZyXEL הראשון – או קיי, עובד.

ifconfig en3 ether 40:4a:30:22:36:1b

ככה משנים את כתובת ה- mac של כרטיס הרשת הקווי (en3) ב- Mac OSX (צריך root או sudo לפני הפוקודה). בלינוקס, הפקודה היא

ifconfig eth0 hw ether 40:4a:30:22:36:1b

באינטרנט אלחוטי ב- macosx המכשיר נקרא en0 וב- linux יקרא wlan0. תבדקו שאתם משנים את המכשיר הנכון (תסתכלו על ה- IP) ע"י הפקודה

ifconfig en3

חבל שלא היה אינטרנט בטלפון אבל היו מספיק נקודות גישה חינם בכל רחבי העיר אז הסתדרתי לא רע, וגם האינטרנט טס.

נקסט, מלון Clybaun בעיר Galway. אין אינטרנט בחדר בשום צורה, אבל חינם בלובי דרך eircom (captive עם כפתור(. הייתה גם בריכה, ג'קוזי וחדר כושר, אז פאק איט, לא צריך אינטרנט בחדר.

או קיי, עכשיו לאתגר, Jury’s Inn בדבלין. בלובי יש אלחוטי ובחדר דרך כבל, אבל ממש לא חינם. 10 יורו ליום, "נראה לכם?!" הייתה תגובתי הראשונה, אבל במהרה כבר הייתי מוכן לשלם, הציוד ניהול שלהם היה די סיוט.

הפרדת משתמשים מוחלטת, ז"א אי אפשר לסרוק כתובות mac של אחרים, כולם מתקבלות ב- spoof של 00:00:00:dd:dd:dd גם בקווי וגם באלחוטי. גם ב- cain וגם ב- nmap.

מה שכן, dns עובד, אז ניסיתי להשחיל tunnel דרך פורט 53 (ספויילר – לא הצלחתי). TCP חסום לגמרי, UDP חצי חסום – בודק תוכן (יא אלה איתם). אבל, לא הכל עבוד, סאחבק הכין מבעוד מועד iodine. למי שלא מכיר – קונספט די הזוי של אינטרנט דרך DNS. אם יש לכם מחשב דולק בצד השני של העולם, ועוד כמה דברים כמו דומיין ובעיקר הרבה סבלנות – אתם יכולים לנתב את התעבורה שלכם דרך פאקטים של DNS. חשבתי לרשום כאן הסבר איך להתקין אבל אני מפחד לאבד את מעט הקוראים שעדיין איתי. אני אצרף רשימת מכולת וקישור למדריך בסוף.

בגלל תקלה במלון זכיתי לליטר בירה חינם, אז ירדתי לבר, עם הלפטופ כמובן, לראות אם אפשר לעשות יותר עם האינטרנט דרך ה- wifi. אז לא. אותה מערכת הגנה נוראית מגנה מפני סריקות ו- spoofing גם פה. ניסיתי לתפוס קצת air traffic אבל אף אחד לא השתמש בזה אז לא היה לי מזל. מה שכן לא היה לי לאן למהר ואפילו הפייסבוק עולה על iodine בסופו של דבר.

אחרי ההתעללות הזאת הגעתי למלון Clarion בנמל תעופה של דאבלין, אין לי הרבה מה להגיד עליו חוץ מזה שהוא אחלה – ויש אינטרנט פתוח מיידי ומהיר.

בחזור עברתי בצוריך (קונקשן די ארוך). האינטרנט בתשלום, אבל נשבר די מהר. עשיתי

arp –a

וקבלתי רשימה די ארוכה, אחרי משהו כמו 10 ניסיונות מצאתי כתובת שנתנה לי לגלוש חופשי.

ועכשיו, כמו שהבטחתי, איך להרים טאנל iodine.

קודם כל, צריך רשת שנותנת ל- DNS לעבוד רגיל גם לפני הזדהות בעמוד ה- captive. תוכנת ה- iodine היא גם לקוח וגם שרת שמשתמשת בדומיין אמיתי (אפשר חינמי), אחד בשביל למצוא את השרת (A record) ואחד שמשחק בתור שרת (NS record). שירות ה- captive צריך לחשוב שהמשתמש מדבר עם שירות NS רגיל, אבל iodine יוצר רשת פנימית וירטואלית בעזרת tun-tap (צריך להוריד ל- MacOSX) שמעבירה את כל המידע על גבי פאקטים דמויי DNS. התוכנה תנסה גם לעבוד ישירות על גבי 53 UDP בלי תוספות, ואם לא תצליח היא תמצא לבד את הגודל המקסימלי לפאקט בודד.

אז אמרנו דומיין, ככל שהשם יותר קצר יותר טוב. צריך שרת שיריץ iodined פתוח על הדומיין וישחק תפקיד של שרת NS. ובקליינט צריך tap-tun וכמובן iodine (וקצת מזל שהשרת לא תחסום את הפאקטים). צריך גם עוד כמה קסמים עם ניתובים וסקריפט. אני לא אוהב לתרגם עבודה של אחרים אז הנה מדריך קצר שעושה בדיוק את זה.

כמובן שזה לא יעבוד תמיד, אבל בהחלט שווה לנסות.

זהו. תשאירו הערה לכתבה אם אתם חושבים שחסר הסבר למשהו, אני יודע שאני מדבר בכללי מידי ולפעמים קשה להבין מזה מה לעשות תכל'ס. חופש נעים.

הצפנת דו-שיח בין מחשבים בעזרת IPSec

מאת iTK98 בתאריך 14/08/12, תחת כללי

הפרוטוקול IPSec תוכנן תחילה עבור IPv6, אך עד מהרה הומר עבור IPv4 גם כן. הפרוטוקול דואג לאשש את זהות הלוקחים חלק בדו-שיח וכן הצפנה של התקשורת בין הצדדים. הדוגמה של היום תהיה פשוטה, הצפנת דו-שיח Host-to-Host בעזרת מפתח א-סמטרי.

בדוגמה שלי יהיה שימוש במחשב א' עם הכתובת 192.168.1.1 ומחשב ב' עם הכתובת 192.168.2.2, מבחינה טופולוגית הם מחשבים שונים ברשתות שונות, אך הם מסוגלים ליצור קשר ישיר אחד עם השני. המטרה היא להצפין את הדו-שיח בין שני המחשבים.

192.168.1.0/24 Internet 192.168.2.0/24 192.168.1.1 192.168.2.2 מחשב ב מחשב א